Explications

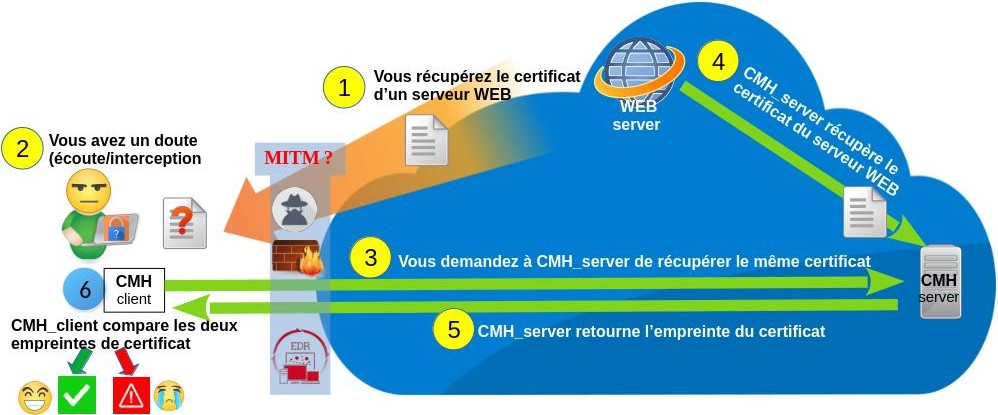

CheckMyHTTPS permet de vérifier que le certificat que vous recevez est bien celui qui a été émis par le serveur que vous consultez. Son fonctionnement est décrit dans le schéma suivant :

* Le serveur de vérification par défaut est 'checkmyhttps.net'. Vous pouvez le remplacer par le votre (cf. github).

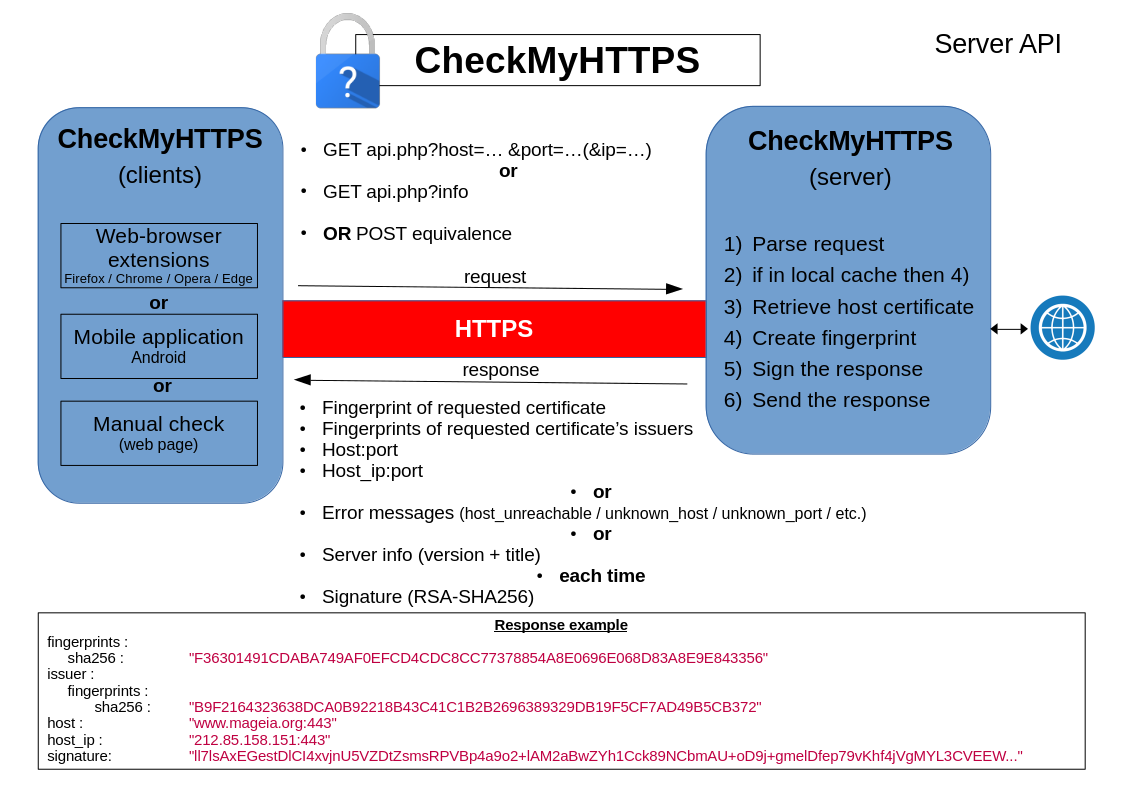

Nous avons développé plusieurs clients qui exploitent cette méthode (extensions de navigateur WEB, applications mobiles, pages WEB de test). Ces clients interagissent avec un serveur de vérification via une API (Application Programming Interface) de la manière suivante :